Cryptography - Data Security

Cryptography - Data Security介绍

This App covers the basics of the science of cryptography. It explains how programmers and network professionals can use cryptography to maintain the privacy of computer data. Starting with the origins of cryptography, it moves on to explain cryptosystems, various traditional and modern ciphers, public key encryption, data integration, message authentication, and digital signatures

Types of Cryptography

1. Symmetric Key Cryptography (Secret Key Cryptography)

2. Asymmetric Key Cryptography (Public Key Cryptography)

3. HASH FUNCTION

This useful App lists 150 topics with detailed notes, diagrams, equations, formulas & course material, the topics are listed in 5 chapters. The app is must have for all the engineering science students & professionals.

The app provides quick revision and reference to the important topics like a detailed flash card notes, it makes it easy & useful for the student or a professional to cover the course syllabus quickly before an exams or interview for jobs.

Track your learning, set reminders, edit the study material, add favorite topics, share the topics on social media.

Use this useful engineering app as your tutorial, digital book, a reference guide for syllabus, course material, project work, sharing your views on the blog.

Some of the topics Covered in the app are:

1) Basics of Cryptography

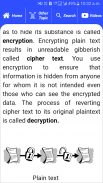

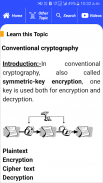

2) Conventional cryptography

3) Key management and conventional encryption

4) Keys

5) Pretty Good Privacy

6) Digital signatures

7) Digital certificates

8) The OSI Security Architecture

9) Network Security

10) Types of attacks

11) Denial of service attack

12) Smurf Attack

13) Distributed Denial of Service Attacks

14) Security Mechanism

15) A Model for Network Security

16) Symmetric Ciphers

17) Classical SubstitutionTechniques

18) Classical Transposition Techniques

19) Rotor Machines

20) Steganography

21) Block Cipher Principles

22) The Data Encryption Standard

23) Differential Cryptanalysis Attack

24) Cipher and Reverse Cipher

25) Security of DES

26) The Strength of DES

27) Differential and Linear Cryptanalysis

28) Block Cipher Design Principles

29) Finite Fields

30) The Euclidean Algorithm

31) Finite Fields of The Form GF(p)

32) Polynomial Arithmetic

33) Finite Fields Of the Form GF(2n)

34) The AES Cipher

35) Substitute Bytes Transformation

36) Evaluation Criteria For AES

37) ShiftRows Transformation

38) AddRoundKey Transformation

39) AES Key Expansion Algorithm

40) Equivalent Inverse Cipher

41) Multiple Encryption and Triple DES

42) Triple DES with Two Keys

43) Block Cipher Modes of Operation

44) Cipher Feedback Mode

45) Output Feedback Mode

46) Counter Mode

47) Stream Ciphers

48) The RC4 Algorithm

49) Random Number Generation

50) Pseudorandom Number Generators

51) Linear Congruential Generators

52) Cryptographically Generated Random Numbers

53) Blum BlumShub Generator

54) True Random Number Generators

55) Key Hierarchy

56) Key Distribution Centre

57) Transparent Key Control Scheme

58) Controlling Key Usage

59) Confidentiality Using Symmetric Encryption

60) Link versus End-to-End Encryption

61) Key Distribution

62) Traffic Confidentiality

63) Prime Numbers

64) Fermat\\\'s and Euler\\\'s Theorems

65) Testing for Primality

66) The Chinese Remainder Theorem

67) Discrete Logarithms

68) Principles of Public-Key Cryptosystems

69) RSA Algorithm

70) Optimal Asymmetric Encryption Padding

71) Key Management

72) Distribution of Secret Keys Using Public-Key Cryptography

73) Diffie-Hellman Key Exchange

74) Example of Deffie Hellman algorithm

75) Key Exchange Protocols

76) Man in the Middle Attack

77) Elliptic Curve Arithmetic

Each topic is complete with diagrams, equations and other forms of graphical representations for better learning and quick understanding.

Cryptography is part of computer science, software engineering education courses and information technology degree programs of various universities.

这个应用程序涵盖了密码学的基础知识。它解释了程序员和网络专业人士如何使用加密来维持计算机数据的私密性。密码学的起源开始,它移动解释加密系统,各种传统和现代密码,公钥加密,数据集成,消息认证和数字签名

加密类型

1.对称密钥加密(密钥密码)

2.非对称密钥加密(公钥加密)

3. Hash函数

这个有用的应用列表150个与主题详细注释,图表,等式,公式&当然材料,所述主题中列出了5章。该应用程序是必须为所有的工程专业的学生和专业人士。

该应用程序提供了快速修正和参考像一个详细的闪存卡笔记重要课题,它可以很容易和有用的学生或专业的考试或招聘面试之前迅速覆盖了课程大纲。

跟踪你的学习,设置提醒,编辑学习材料,加入喜爱的主题,分享到社交媒体的主题。

使用这个有用的工程应用为您的教程,数字图书,参考指南,教学大纲,课程材料,项目工作,在博客上分享您的观点。

一些在应用程序讨论的主题有:

1)密码学的基础

2)常规加密

3)密钥管理和加密常规

4)键

5)良好隐私

6)数字签名

7)数字证书

8)OSI安全体系结构

9)网络安全

10)的攻击类型

11)拒绝服务攻击

12)Smurf攻击

13)的分布式拒绝服务攻击

14)安全机制

15),用于网络安全模型

16)对称密码

17)古典SubstitutionTechniques

18)古典换位技术

19)转子机

20)隐写术

21)分组密码原则

22)数据加密标准

23)差分分析攻击

24)加密和反向加密

DES的25)安全

26)DES的强度

27)差分和线性密码分析

28)分组密码设计原则

29)有限域

30)的欧几里德算法

31)本表的GF有限域(p)的

32)的多项式算术

33)有限字段的形式GF(2n)后

34)AES密码

35)替换字节变换

36)评价标准对于AES

37)ShiftRows变换

38)AddRoundKey变换

39)AES密钥扩展算法

40)的等效逆密码

41)多重加密和三重DES

42)三重DES两个键

43)操作的分组密码模式

44)密码反馈模式

45)输出反馈模式的

46)计数器模式

47)流密码

48)RC4算法

49)随机数生成

50)伪随机数发生器

51)线性同余发生器

52)加密生成的随机数

53)百隆BlumShub发生器

54)真随机数发生器

55)密钥层次

56)密钥分发中心

57)透明的关键控制方案

58)控制键使用方法

59)保密性使用对称加密

60)链路与端至端加密

61)密钥分发

62)交通保密

63)素数

64)的和欧拉\\\'费马\\\小号定理

65)测试素性

66)中国剩余定理

67)离散对数

68)公共密钥加密的原理

69)RSA算法

70)最优非对称加密填充

71)密钥管理

72)密钥的分配使用公开密钥密码

73)的Diffie-Hellman密钥交换

74)德菲·埃尔曼算法的实施例

75)密钥交换协议

76)在中东行凶男子

77)椭圆曲线运算

每个主题是完整的图表,公式和其他形式更好的学习和快速理解图形表示的。

密码学是计算机科学,软件工程教育课程和各大学的信息技术学位课程的一部分。